Область применения

Определяет, нужно ли проводить аудит каждого экземпляра пользователя, который входит в систему или выходит из него с устройства.

События входа в учетную запись создаются на контроллерах домена для работы с учетной записью домена и на локальных устройствах для локальных действий с учетными записями. Если включены обе категории политики аудита входа и входа в систему, при входе в систему с учетной записью домена генерируется событие входа в систему или выхода из нее на компьютере или сервере, которое создает событие входа в учетную запись на контроллере домена. Кроме того, интерактивный вход на рядовой сервер или рабочую станцию, использующую учетную запись домена, создает событие входа в систему на контроллере домена, так как сценарии входа и политики извлекаются при входе пользователя в систему. Дополнительные сведения о событиях входа в учетную запись можно найти в статье Аудит событий входа в систему.

Если вы определяете этот параметр политики, вы можете указать, следует ли проводить аудит успехов, аудит отказов или вообще не проводить аудит для типа события. Аудит успехов приводит к созданию записи аудита при успешном попытке входа. Аудит отказов приводит к созданию записи аудита при неудачной попытке входа.

Чтобы отключить аудит, в диалоговом окне свойства для этого параметра политики установите флажок определить следующие параметры политики и снимите флажки успех и отказ .

Дополнительные сведения о параметрах политики безопасности для входа в систему можно найти в разделе Вход в систему и выход из нее на странице Дополнительные параметры политики аудита безопасности.

Настройка этого параметра аудита

Вы можете настроить этот параметр безопасности, открыв соответствующую политику в разделе Computer Конфигуратионвиндовс Сеттингссекурити Сеттингслокал ПолиЦиесаудит.

| События входа | Описание |

|---|---|

| 528 | Пользователь успешно вошел в систему на компьютере. Сведения о типе входа можно найти в таблице Типы входа ниже. |

| 529 | Ошибка входа. Попытка входа была выполнена с неизвестным именем пользователя или известным именем пользователя с неправильным паролем. |

| 530 | Ошибка входа. Попытка входа учетной записи пользователя в систему за пределами допустимого времени. |

| 531 | Ошибка входа. Попытка входа была выполнена с помощью отключенной учетной записи. |

| 532 | Ошибка входа. Попытка входа была выполнена с помощью просроченной учетной записи. |

| 533 | Ошибка входа. Попытка входа была предпринята пользователем, который не может войти на этот компьютер. |

| 534 | Ошибка входа. Пользователь попытался войти в систему с недопустимым типом. |

| 535 | Ошибка входа. Срок действия пароля для указанной учетной записи истек. |

| 536 | Ошибка входа. Служба сетевого входа в систему неактивна. |

| 537 | Ошибка входа. Попытка входа завершилась сбоем по другим причинам. |

| 538 | Процесс выхода для пользователя завершен. |

| 539 | Ошибка входа. Учетная запись была заблокирована на момент, когда была выполнена попытка входа. |

| 540 | Пользователь успешно вошел в сеть. |

| 541 | Проверка подлинности IKE основного режима выполнена между локальным компьютером и указанным идентификатором однорангового узла (установление сопоставления безопасности), или быстрый режим установил канал данных. |

| 542 | Канал данных прерван. |

| 543 | Главный режим завершен. |

| 544 | Не удалось выполнить проверку подлинности основного режима, так как узел не предоставил действительный сертификат или подпись не была проверена. |

| 545 | Не удалось выполнить проверку подлинности основного режима из-за сбоя Kerberos или недопустимого пароля. |

| 546 | Не удалось установить сопоставление безопасности IKE из-за того, что одноранговый элемент отправил недействительное предложение. Получен пакет, содержащий недопустимые данные. |

| 547 | В ходе подтверждения IKE произошла ошибка. |

| 548 | Ошибка входа. Идентификатор безопасности (SID) из доверенного домена не совпадает с SID домена учетной записи клиента. |

| 549 | Ошибка входа. Все идентификаторы безопасности, соответствующие недоверенным пространствам имен, были отфильтрованы во время проверки подлинности в лесах. |

| 550 | Сообщение с уведомлением о возможной атаке на службу. |

| 551 | Пользователь инициировал процесс выхода из системы. |

| 552 | Пользователь успешно вошел на компьютер с помощью явных учетных данных, но уже вошел в систему как другой пользователь. |

| 682 | Пользователь повторно подключен к отключенному сеансу сервера терминалов. |

| 683 | Пользователь отключил сеанс сервера терминалов, не выходя из системы. |

Когда регистрируется событие 528, в журнале событий также указывается тип входа в систему. В таблице ниже описаны все типы входов.

Лабораторно-практическая работа № 4

1. Теоретическая часть: Получение информации о процессах,

происходящих в системе

Аудит событий. Настройка аудита событий

Практически все события системы, отражающие процессы, происходящие на уровне ядра ОС и выше и представляющие интерес для пользователя любого уровня, могут быть определены и сохранены в файле благодаря специальному механизму Windows XP, называемому аудитом системы. Просмотр сохраненных событий осуществляется специальной программой Просмотр событий.

Этот механизм является очень гибким в настройке и позволяет вести аудит различных событий, происходящих в системе, как по их классу принадлежности, так и по тому, удачно или неудачно было завершено событие. Например, можно заставить систему контролировать все успешные попытки пользователей и приложений получения доступа к реестру. Или можно контролировать все попытки входа пользователей в систему, которые закончились неудачно.

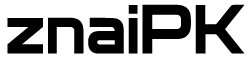

Настройки аудита локальной системы находятся в программе Локальная политика безопасности (Local Security Settings):

ПускВсе программыПанель управленияАдминистрирование Локальная политика безопасности

Для настройки аудита событий следует:

запустить программу Локальная политика безопасности;

— выбрать пункт Локальные политики (рис.1.1.);

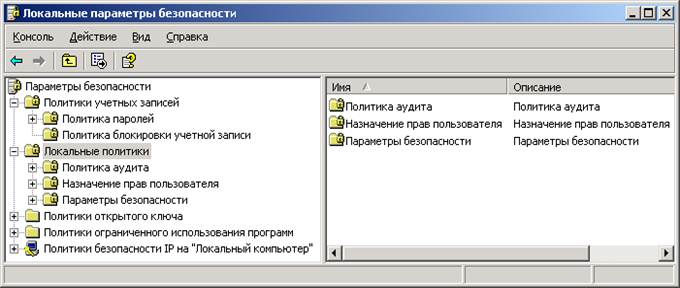

— выбирать пункт Политика аудита;

— появятся настройки политики аудита (рис.1.2.).

Рисунок 1.1. Окно программы Локальные параметры безопасности

Рисунок 1.2. Окно настройки аудита

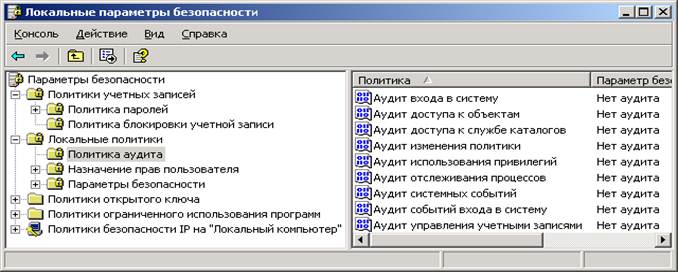

Настройки аудита событий представляют собой список контролируемых событий, а также признак того, когда будет осуществляться запись этого события: при его успешном исходе, отказе или в обоих случаях. Факт успешности завершения события определяется по его коду завершения, существующему внутри системы. Для определения того, когда будет происходить запись того или иного события, определенного соответствующей строкой списка политики аудита, следует по ней сделать двойной щелчок мышью, после чего на экране появится окно настройки политики аудита (рис.1.3).

Рисунок 1.3. Диалоговое окно ввода значений опций,

определяющих, когда будет производиться аудит определенного события

Данное окно позволяет пользователю выбрать вид аудита события для просмотра: при успешном завершении события, в случае его сбоя или в любом случае, настройки достигаются установкой флажка в соответствующих режимах: Успех, Отказ или в обоих режимах. Каждая из политик аудита обладает своими характерными особенностями:

1.Политика аудита Аудит событий входа в систему ответственна за запись событий, генерируемых операционной системой при входе и выходе пользователей на других сетевых компьютерах, при условии, что данный компьютер используется для проверки подлинности учетной записи. При установке опции Успех, будет производиться запись событий, в результате которых пользователи успешно вошли в систему, в случае установки опции Отказ, будет производиться запись событий, в результате которых пользователи не смогли войти в систему. В случае установки обеих опций будет производиться запись всех попыток входа пользователей в систему, как удачных, так и нет.

В больших системах используется полное протоколирование входа пользователей в систему, которое достигается установкой обоих опций. Для небольших организаций и домашних систем достаточно вести протоколирование входа пользователей только по критерию Отказ, чтобы всегда можно было обнаружить случаи подбора паролей или попытки вторжения взломщиков, которые не увенчались успехом, и принять соответствующие меры. Так же будет получена информация о возможном источнике проблеем и пользователях, которые постоянно забывают свой пароль, и, вероятно, пытаются его где-то записывать.

2.Политика аудита Аудит управления учетными записями ответственна за запись событий, возникающих при работе с учетными записями пользователей: создание, изменение или удаление группы пользователей; переименование учетной записи пользователя, ее выключение, включение; установка иди смена пароля. Во всех случаях системой, в соответствии с установленными опциями Успех и Отказ будет производиться запись событий. Рекомендуется поставить политику на запись события в случае неудачного завершения операции доступа к объектам этой службы, что предохранит от возможных атак, которые могут проводиться в сетевых структурах.

3.Политика аудита Аудит доступа к службе каталогов ответственна за протоколирование доступа к объектам службы Active Directory, которая представляет собой, специальную сетевую файловую систему, элементами которой могут быть не только файлы и папки. Рекомендуется ее поставить на запись события в случае неудачного завершения операции доступа к объектам этой службы, что предохранит от возможных атак, которые могут проводиться в сетевых структурах.

4.Политика аудита Аудит входа в систему ответственна за запись событий, генерируемых операционной системой при входе и выходе пользователей на данном компьютере. При установке опции Успех будет производиться запись событий, в результате которых пользователи успешно вошли в систему. В случае установки опции Отказ будет производиться запись событий, в результате которых пользователи по каким-либо причинам не смогли войти в систему. В случае установки обеих опций можно производить запись всех попыток входа пользователей.

5.Политики аудита Аудит доступа к объектам и Аудит изменения политики ответственны, соответственно, за аудит доступа к различным объектам системы, которые контролируются с помощью прав доступа, и за аудит работ с правами пользователей и политики аудита. В большинстве случаев достаточно будет производить аудит по отказу для этих двух событий. Данные записи могут пригодиться в случае, если в системе будет происходить что-то странное и необходимо выяснить причины возникших ситуаций.

6.Политика аудита Аудит использований привилегий производит запись событий, в случае использования пользователями специфических системных привилегий. Рекомендуется установить ее на запись событий в случае отказа для их получения пользователям. Данная информация может помочь специалистам по компьютерной безопасности в выяснении того, что произошло с системой.

7.Политика аудита Аудит отслеживания процессов позволяет вести аудит по таким событиями процесса, как запуск программы, выход из нее, а также другим важным системным событиям. Установка аудита данных событий по отказу может помочь понять, что происходит в системе и, возможно, где ей требуется помощь.

8.Политика аудита Аудит системных событий позволяет проводить аудит таких системных событий как перезагрузка или выключение компьютера, а также других важных сообщений, касающихся безопасности системы. Рекомендуется всегда устанавливать данную политику аудита, как минимум, на запись события, в случае его отказа.

Особенности аудита системы:

1.Чем больше событий в различных ситуациях протоколируется, тем больше сообщений аудита системы будете получено, следовательно, тем больше информации будет о процессах, происходящих внутри системы, инициируемые пользователями или различным программным обеспечением.

2.Чем больше сообщений системы будет получено, тем медленнее будет работать система и возможно слишком быстрое переполнение внутреннего лога безопасности операционной системы. В результате чего придется достаточно часто производить его очистку в программе Просмотр событий.

Не нашли то, что искали? Воспользуйтесь поиском:

Вы никогда не задумывались о том, что если вы можете отслеживать деятельность залогиневшегося пользователя ОС Windows, то Вы так же можете и записывать информацию том, кто вошел в систему и, когда они из неё вышел? Это вполне возможно, если в системе Windows использовать функцию аудита входа. Отслеживание входа и выход пользователя очень полезно в организациях, где данные являются конфиденциальными и в ситуациях, когда Вы просто хотите узнать «кто это сделал» в вашей системе Windows. По умолчанию, функция аудита входа отключена в Windows. В этой статье, давайте посмотрим, как включить аудит авторизации и как отслеживания эти события в системе Windows.

Примечание: Аудит входа доступен только в Pro или Enterprise версий Windows 8.

Что такое Аудит входа

Аудит входа в систему — это встроенный параметр Windows, который можно найти в «Редакторе групповой локальной политики», который позволяет администратором Windows вести журнал и аудит каждого пользовательского входи и выхода на локальном компьютере или в сети. Также эта функция способна отслеживать любые неудачные попытки входа в систему. Это особенно полезно при определении и анализе любых несанкционированных подключений к Вашей машине Windows.

Включение аудита входа

Чтобы включить аудит входа в систему, мы должны настроить параметры групповой политики Windows. Нажмите сочетание клавиш “’Win + R”, введите gpedit.msc в диалоговом окне «Выполнить» и нажмите кнопку «ОК», чтобы открыть окно «Редактор локальной групповой политики».

После того, как редактор будет запущен, Перейдите в области навигации по следующему пути:

«Конфигурация компьютера -> Конфигурация Windows -> Параметры безопасности -> Локальные политики -> Политика аудита»

В открывшемся списке найдите и дважды кликните мышкой на политику «Аудит входа в систему». Пожалуйста, не путайте «Аудит входа в систему» с «Аудит событий входа в систему», так как это совершенно разных параметры.

После того, как откроется окно, выберите оба флажки «Успех» и «Отказ»’. Теперь нажмите на кнопку «Применить» и кнопку «ОК», чтобы сохранить изменения.

Вот и все, что нужно сделать. С этого момента, каждый вход и выход, а также попытки входа будут записываться в журнале событий.

Просмотр событий аудита входа в систему

Вы можете просмотреть все записи журнала входа, выхода и неудачных попыток входа в систему, в окне просмотра событий Windows. Вы можете запустить программу просмотра событий с помощью функции поиска в меню «Пуск». Если вы используете Windows 8, то Вы можете запустить то же самое окно с помощью меню сочетания клавиш «Win + X» и выбрав из меню пункт «Просмотр событий».

После того как вы запустите окно «Просмотра событий», перейдите к разделу «Журналы Windows», и выберете журнал «Безопасность».

Здесь Вы найдете все, что связанно с событиями безопасности, которые произошли в Вашей системе Windows. Если Вы дважды щелкните по ключевому слову «Аудит успеха», то Вы узнаете детальную информацию по данному событию.

Так же Вы можете фильтровать журнал событий с помощью различных параметров, нажав на кнопку «Фильтр текущего журнала…», расположенную на правой боковой панели окна «Просмотр событий».

Вот и все, что нужно сделать для того, чтобы просто отслеживать регистрацию пользователей в системе Windows.

Надеюсь, что статья была Вам интересна. Оставляйте комментарии, подписывайтесь на наши новости и оставайтесь с нами.