Вирус Word. Заражение вирусом через документы Microsoft Word

Эксперты компании Menlo Security зафиксировали волну кибератак на финансовые и IT-организации. Нападение ведется новым многоступенчатым методом, использующим уязвимость Microsoft Word.

Вредоносные документы пересылаются на электронные адреса сотрудникам крупных корпораций в фишинговых письмах. Как правило, это файлы в формате docx, которые содержат специальные теги HTML с зараженными элементами. Проникая в устройства, эти файлы загружают вредоносное программное обеспечение FormBook, которое может передать хакерам большую часть функционала компьютера. Речь идет о загрузке документов, захват паролей, запуск различных приложений, записи порядка нажатия клавиш, просмотр содержимого буфера обмена, выполнять различные команды, завершать и перезагружать работу системы.

Причем антивирусные программы не замечают подобную цепочку вредоносных действий из-за отсутствия сторонних ссылок или подозрительного контента.

При просмотре в режиме редактирования внедренный в документ тег указывает на сокращенный URL, определенный в файле webSettings.xml.rels документа. URL указывает на расположенные во Франции и США C&C-серверы, с которых в свою очередь загружается вредоносный RTF-файл. «Когда открыт документ RTF со встроенным объектом, данный объект автоматически переносится в папку %TEMP% в Windows. Подобный метод также использовался членами хакерской группировки Cobalt», — цитирует экспертов специализированное издание SecurityLab.

Особенность новой волны атак в том, что для активации вредного вложения не требуется макрос. Уязвимость удаленного выполнения кода, которую используют злоумышленники, называется CVE-2017-8570, она связана с механизмом обработки объектов в памяти компьютера.

Ранее хакеры нашли другой оригинальный способ взламывать компьютеры через файлы Word. Заразиться можно от документов в формате DOCX, RTF, HTA, VBScript и PowerShell. Пользователь получает спам-письмо. Он загружает прикрепленный файл. Это приводит к установке на компьютере вредоносной программы. Далее программа получает доступ к паролям и пересылает их мошенникам.

Кибератака нацелена на американские компании и фирмы, расположенные в ближневосточном секторе. Специалисты подозревают, что новый многоступенчатый механизм так же является продуктом работы хакерской группировки Cobalt, так как метод атаки на финансовые компании с помощью фишинговых писем является для них основным способом совершения киберпреступлений.

Кто просматривает этот контент: "Тема" (Всего пользователей: 0; Гостей: 1)

Антоха

Уважаемый пользователь

Открываем Microsoft Office Word 2007, копируем подготовленную ранее склейку и вставляем в документ (можно просто перетащить файл мышкой в нужное место документа)

У нас появилось изображение с иконкой от SFX склейки и подписью о названии файла троян.exe

Название конечно можно было заранее переименовать в любое, но вот избавиться от разоблачения расширения "exe" это не помогло бы.Но мы это легко можем обойти

Сохраняем полученный документ, проследив чтобы он сохранился с расширением docx.

Теперь сохранённый документ открываем в винраре (программой WinRAR).Нам откроется следующее:

.

Далее заходим в папку word:

Затем заходим в папку media:

В папке media мы видим файл image1.wmf — это изображение.

Достаём этот файл и смотрим его размеры — в нашем случае размеры 175 X 50 пикселей.

Теперь ищем подходящую картинку соответствующего размера для замены, или рисуем сами.

Сохраняем эту картинку под названием image1, если не можете сохранить с расширением wmf, можете сохранить с расширением jpg

Если вам удалось сохранить изображение в формате wmf, то можете сразу заменить им стандартное, просто перетащив его мышкой в открытое окно винрара. Если вы сохранили изображение в формате jpg, то вам необходимо сменить расширение изображения на wmf

Изменить расширение можно при помощи Total Commander, или WinRAR.

В итоге у нас получилось следующее:

При клике по изображению запустится наша склейка и установится троян.

Изначально для внедрения в документ, склейку трояна в данном варианте, делать желательно с картинкой, чтобы на самом деле открылось аналогичное изображение, только большего размера. Вместо надписи "Теперь при клике по изображению снизу, запустится наш троян" естественно нужно написать что то другое. К примеру вы можете создать нечто вроде каталога товаров, с маленькими изображениями товаров, при клике на которые открывается более крупное изображение.

Из недостатков описанного метода склейки трояна с документом, следует отметить:

— Необходимо кликнуть в документе по изображению/ссылке для запуска трояна.

— Возможно при клике по изображению выскочит окно безопасности с вопросом "Запускать или не запускать файл".

В комментарии ниже к этой статье была информация о том,как избавится от окошка с предупреждением системы безопасности.

Часто при попытке запустить файлы, скачанные из интернета, появляется примерно такое окно:

Как Windows определяет, что файл был загружен из Интернета

Такую "черную метку" файлу обычно ставит браузер Internet Explorer. При этом файл можно переименовать, скопировать или даже переместить на другой диск, предупреждение все равно будет оставаться. Снять блокировку с файла можно примерно так. Но каким образом система определяет, что файл скачан из интернета? Эта информация записывается в так называемые альтернативные потоки NTFS. Суть технологии альтернативных потоков заключается в том, что у файла на дисковой системе NTFS одновременно может быть несколько потоков, содержащих данные. Проводник Windows и большинство файловых менеджеров могут работать только с главным потоком, который представляет собой основное содержимое файла.

Зато альтернативные потоки NTFS можно легко посмотреть в консоли обычной командой DIR с ключом /R

Просмотр альтернативных потоков NTFS при помощи команды DIR

Можно воспользоваться консольной утилитой Streams от Mark Russinovich.

Просмотр альтернативных потоков NTFS при помощи программы Streams

Для любителей оконных интерфейсов есть замечательная программа NTFS Stream Explorer, которая тоже позволяет обнаружить и посмотреть альтернативные потоки NTFS.

Просмотр альтернативных потоков NTFS при помощи NTFS Stream Explorer

Или бесплатная утилита AlternateStreamView от NirSoft.

Просмотр альтернативных потоков NTFS при помощи программы AlternateStreamView

Что же интересного записано в этом файле, а главное, как его открыть? Проще всего это делается при помощи обычного Блокнота, который входит в состав каждой Windows. Набираем в командной строке следующее:

notepad C:setup.exe:Zone.Identifier

В Блокноте открывается содержимое альтернативного потока Zone.Identifier. Да, это самый обычный текстовый (а точнее ini) файл:

Содержимое альтернативного потока NTFS

Хорошо, наличие спрятанного альтернативного потока мы определили, его содержимое посмотрели. А дальше-то что? А дальше можно разблокировать основной файл путем удаления альтернативного потока.

Удаление альтернативного потока через программу Streams

Удаление альтернативного потока программой NTFS Stream Explorer

Удаление альтернативного потока программой AlternateStreamView

Альтернативный поток NTFS также удаляется при разблокировке файла через меню Проводника Windows. После удаления потока файл запускается без каких-либо предупреждений.

Можно ли заблокировать файл обратно? Да, можно. Для этого, как несложно догадаться, надо создать альтернативный поток Zone.Identifier с нужным содержимым. Делается это при помощи все того же Блокнота уже знакомой нам командой:

notepad C:setup.exe:Zone.Identifier

На запрос о создании нового файла надо ответить подтверждением.

Создание альтернативного потока NTFS вручную

Осталось записать в созданный файл потока строчки, отвечающие за блокировку основного файла, и сохранить изменения.

[ZoneTransfer]

Zone > После этого файл снова становится небезопасным со всеми вытекающими последствиями. Путем несложных экспериментов я также выяснил, что значение Zone >

Файл полностью заблокирован

То есть файл становится полностью блокированным для запуска. Пусть ваша фантазия подскажет вам, где это можно использовать.

Напоследок хочу предупредить вас, что неразумное создание или удаление альтернативных потоков может привести к непредсказуемым последствиям, вплоть до сбоев в работе системы. Как и при работе с любыми другими внутренностями Windows, надо быть очень осторожным

Небольшой гиф-обзор инструкции (от меня)

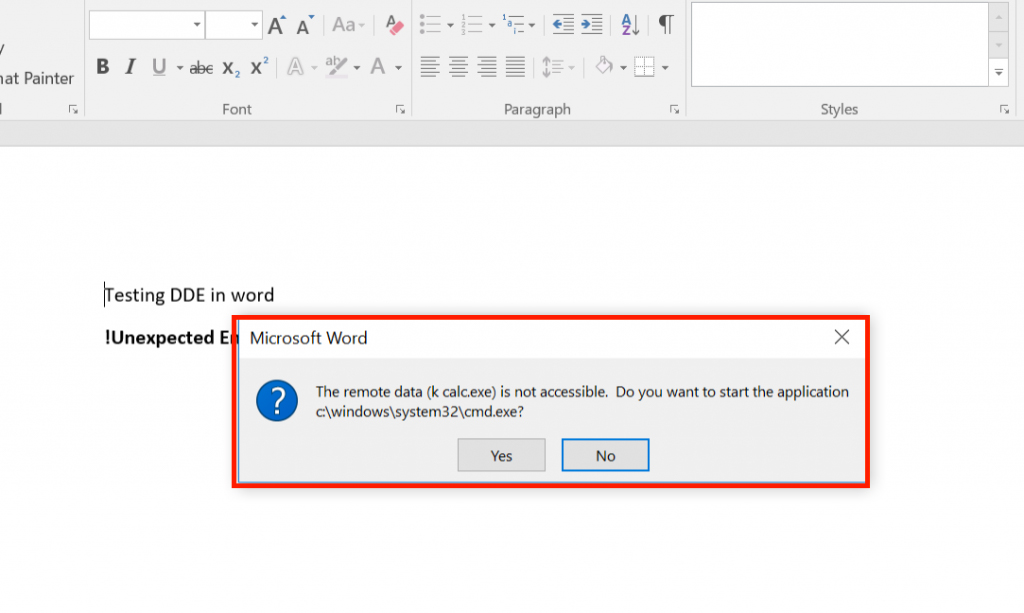

Хакеры взяли на вооружение новый способ атаки, вовлекающий Dynamic Data Exchange (DDE) — устаревший, но до сих пор поддерживаемый Microsoft механизм, который позволяет одним файлам исполнять код, находящийся в других файлах. Благодаря DDE кибервзломщикам удалось спрятать в документ Microsoft Office троянца, который подгружает вредоносную программу из Интернета.

Первыми об атаке сообщили эксперты Trend Micro. Когда пользователь открывает зараженный документ Word, спрятанный в файле код подключается к удаленному серверу, который находится под контролем хакеров, и скачивает оттуда вирус-разведчик Seduploader. Если окажется, что жертва представляет интерес для вирусописателей, троянец запустит в систему более опасные программы-шпионы X-Agent и Sedreco.

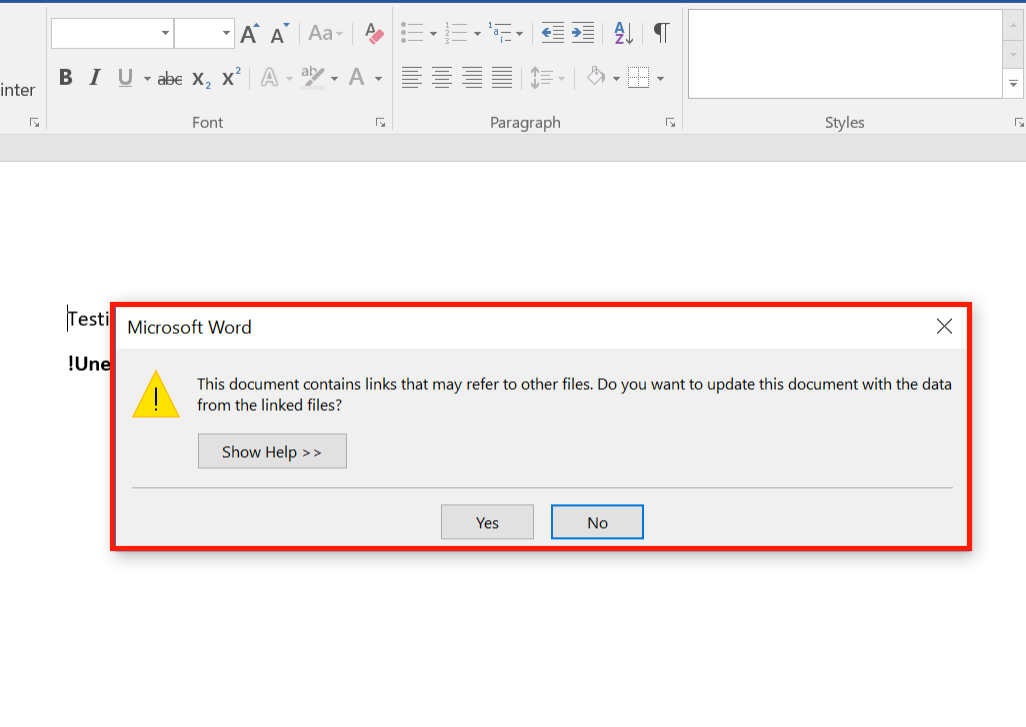

DDE-атака будет выполнена, если пользователь нажмет "Да" в обоих всплывающих окнах

На следующий день после публикации Trend Micro компания Microsoft рассказала, как пользователи Office могут защититься от DDE-атак. Самый надежный способ: не подтверждать действия в подозрительных окнах, всплывающих при открытии документа. Продвинутые пользователи могут отредактировать реестр Windows и отключить автоматическое обновление данных в одном файле из другого.

Техника заражения Windows-компьютеров при помощи DDE не нова. Интерес к ней возродили эксперты фирмы SensePost, которые в прошлом месяце показали, как внутри Word-файлов может быть спрятано вредоносное ПО, незамечаемое антивирусами.